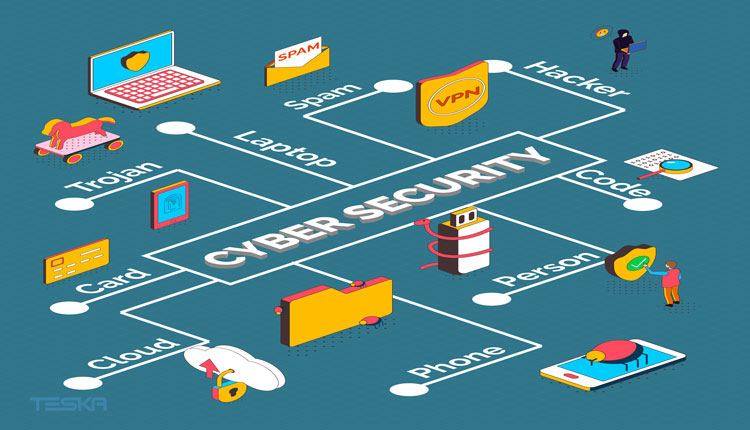

امنیت شبکه (network security) چیست + ۷ راهکار امنیت شبکه

همواره در دنیای ارتباطات و دیجیتال اگر بحث شبکه و network وجود داشته باشد، به دنبال آن امنیت شبکه نیز کشیده میشود. زیرا امنیت نتورک درواقع قوانین و چهارچوبهای تعیین شدهای است که بدون آن نظم و حقوق کاربران را نمیتوان تضمین کرد. امنیت شبکه یا network security به مجموعه اقدامات برای افزایش امنیت ارتباط موجود میان دستگاهها و سیستمها از:

-

- دسترسیهای غیرمجاز

- سوءاستفاده از دادهها

- نفوذ به منابع اطلاعاتی مهم

- دیگر تهدیدها گفته میشود.

امنیت شبکه از ارکان اساسی و حیاتی زیرساختهای شبکه تلقی میشود که بدون آن کنترلی بر ارتباط میان سیستمها و دستگاهها وجود نخواهد داشت. در ادامه با بررسی دقیقتر network security، راهکارهای موجود برای برقراری آن معرفی شدهاند.

منظور از شبکه و امنیت شبکه چیست؟

برای network یا در زبان فارسی شبکه تعریفهای زیادی وجود دارد ولی در حوزه فناوری اطلاعات و دیجیتال، به ارتباط میان بیشتر از دو سیستم با استفاده از هر نوع اتصالی (wifi، کابل شبکه، بلوتوث و…) گفته میشود. حال در زمان ارتباط تهدیدهای زیادی، بخصوص برای ارگانها و سازمانهای بزرگ، وجود دارد که برای کنترل و دفع این تهدیدها باید فیلترهای متعددی در زمان دسترسی اعمال شود. یا در زمان انتقال دادهها از ترفندهای متنوعی مانند انواع رمزنگاریها استفاده شود.

برای درک بهتر شبکه و امنیت آن یک بانک را در نظر بگیرید. ارتباط مشتریان با کارمندان یا ارتباط کارمندان با یکدیگر شبکه را تشکیل میدهد. حال ممکن است افرادی در قالب مشتری، کارمند، نگهبان و حتی دزد، تهدیدهایی برای پول و اسناد نگهداری شده در داخل بانک (شبکه) باشند. برای دفع این تهدیدها باید مجموعه راهکارهای ثابتی را برای تمامی بانکها اتخاذ کرد تا اکثر خطرات موجود از بین برود.

مانند استفاده از کارت شناسایی معتبر برای مشتریان و کارمندان یا استفاده از اثر انگشت یک فرد خاص برای بازکردن گاوصندوق اصلی و یا حتی استفاده از دوربینهای مداربسته برای کنترل عبور و مرور. تمامی اقدامات یاد شد در حقیقت امنیت شبکه است که برای حفظ و حراست از حقوق افراد دارای حساب در بانک انجام میشود.

پس شبکه یعنی ارتباط میان چند موجودیت (در دنیای IT این موجودیت همان دستگاهها و سیستمها هستند) و امنیت شبکه یعنی کنترل بر تمامی مراودات انجام شده در این شبکه و حفظ و حراست از حقوق کاربران است.

امنیت شبکه چطور کار می کند؟

امنیت شبکه چند لایه دفاعی را با هم ترکیب میکند که هر یک از آنها سیاستها و کنترلهای مشخصی دارند. در این سیستم کاربران مجاز، بیهیچ دردسری میتوانند به منابع شبکه دسترسی پیدا کنند؛ در حالی که عوامل مخرب فرصت سوء استفاده از آسیبپذیریها را نخواهند یافت. دو عنصر یک معماری امنیتی کامل و چند لایه که امنیت شبکه را در سراسر سازمان تضمین میکنند، کنترل دسترسیها و کنترل تهدیدها (vmware) است. که در ادامه این دو رو تعریف میکنیم.

-

- کنترل دسترسی: هدف از کنترل دسترسی محدود کردن کاربران غیرمجاز از دسترسی به شبکه است. اگر به دلایلی مهاجم بتواند به شبکه یک سازمان دسترسی پیدا کند، بهراحتی میتواند بدافزار را وارد کرده یا یک حمله انکار سرویس توزیع شده راهاندازی کند.

- کنترل تهدید: هدف از کنترل تهدید جلوگیری از ایجاد هرگونه آسیب در شبکه یک سازمان توسط هکرهاست. کنترل تهدید روی ترافیکی عمل میکند که در شبکه مجاز شناخته میشود.

۴ نوع از تهدیدهای موجود برای شبکه

امنیت سایبری روز به روز پیشرفت میکند و این یک خبر خوشحال کننده است. اما طبیعتا مهاجمان هم بیکار نمینشینند و سطح حملات را بالاتر میبرند. مواردی که در ادامه معرفی میکنیم، برخی از رایجترین انواع حملات امنیت شبکه محسوب میشوند که هر متخصص IT باید حداقل اطلاعاتی در ارتباط با آن داشته باشد.

۱) حملات بدافزار

حمله بدافزار زمانی رخ می دهد که مهاجم بتواند بدافزاری روی دستگاه قربانی نصب کند. این بدافزار به راحتی میتواند به دستگاههای دیگر سرایت کند و حتی حذفش چندان راحت نیست.در ادامه تعدادی از حملات بدافرار را معرفی میکنیم اما برای آشنایی کامل تر با حملات بد افزار مطالعه مقاله بدافزار چیست را پیشنهاد میکنیم.

-

- ویروس: یک کد مخرب قابل دانلود است که همراه با فایلی مثلا یک عکس وارد سیستم شده و خودش را با استفاده از نرمافزارهای دیگر تکثیر میکند.

- کرم: دقیقا مانند ویروس است با این تفاوت که بدون نیاز به نرمافزار و بهصورت خودکفا میتواند تکثیر شود و قدرت سیستم یا پهنای باند شما را کم کند.

-

- تروجان: برای تعریف تروجان میتوان گفت که یک در مخفی برای ورود افراد مخرب باز میکند. تروجان ممکن است مانند یک نرمافزار واقعی باشد.

- باجافزار: حالت دیگری از تروجان است که با استفاده از روشهایی در سیستم تکثیر شده و اجزای استفاده از سیستم را تا زمان دریافت پول نمیدهد.

- نرمافزارهای جاسوسی: این نرمافزارها بدون اطلاع از کاربر اطلاعات آن را جمع کرده و ممکن است حتی به مقصد از قبل تعیین شده نیز ارسال کند.

مقاله کرم کامپیوتری و تروجان چیست را ازدست ندهید.

۲) تهدیدات داخلی

همانطور که از نامش پیداست، این نوع حمله از درون سازمان شروع میشود. ممکن است یکی از کارکنان آگاهانه و عامدانه از دسترسی خود برای نفوذ به شبکه سازمان و سرقت اطلاعات حساس استفاده کند یا دستگاه یکی از کارکنان هک شود و هکر بتواند برای سرقت اطلاعات محرمانه و اسناد محافظت شده، به شبکه سازمان دسترسی غیرمجاز پیدا کند.

۳) حملات رمز عبور

در این حملات مهاجم تلاش میکند برای دسترسی به شبکه سازمان، رمز عبور کارکنان را با اجرای یک حمله brute force بهدست بیاورد. ما در مقاله ای جداگانه از بلاگ تسکا به طور مفصل به توضیح این نوع از حملات پرداخته ایم. پس مقاله brute force attack چیست را از دست ندهید.

۴) مهندسی اجتماعی

حملات مهندسی اجتماعی زمانی اتفاق میافتد که مهاجم بتواند خود را بهعنوان یک شخص معتبر و مجاز به شرکت معرفی کرده و از این طریق اطلاعات سازمان را بهدست بیاورد. این حملات معمولاً متوجه کسانی میشوند که آشنایی چندان زیادی با حوزه تکنولوژی ندارند و خیلی زود فریب میخورند.

مطالعه مقاله همه پروتکل های شبکه از دست ندهید.

Cia چیست؟

نماد سه حرفی CIA مخفف سه واژه «محرمانگی» یا Confidentiality، «یکپارچگی» یا Integrity و «در دسترس بودن» یا Availability است. این نماد یک مدل رایج است که اساس توسعه سیستمهای امنیتی را تشکیل میدهد و برای شناسایی آسیبپذیریها و یافتن راهحلهایی برای آن مورد استفاده قرار میگیرد.

محرمانگی، یکپارچگی و در دسترس بودن اطلاعات برای عملکرد یک کسب و کار بسیار مهم است. اما مهمتر تمایز بین آنهاست که به تیمهای امنیتی کمک میکند روشهای مختلف برای رسیدگی به انواع نگرانیها را مشخص کنند. بهترین حالت ممکن این است که هر سه استاندارد برآورده شوند تا مشخصات امنیتی سازمان برای رسیدگی به حوادث قویتر و مجهزتر تهدید گردد. در ادامه مقاله قبل از بررسی بیشتر امنیت شبکه تهدیداتی که ممکن است یک شبکه را تهدید کنند با هم بررسی می کنیم.

لایههای امنیت شبکه

بسیاری از شما ممکن است با مدل OSI آشنا باشید. چارچوبی که بسیاری از اولین پذیرندگان امنیت سایبری از آن برای تجویز راه حلهای امنیتی در سیستمهای شبکهای استفاده میکردند. بر اساس این مدل برای حفاظت از داراییهای مهم شبکه، ۷ لایه امنیت سایبری باید وجود داشته باشد:

-

- لایه اول – داراییهای حیاتی ماموریت (Mission Critical Assets): دادههایی که باید از آنها محافظت شود.

- لایه دوم – امنیت دادهها (Data Security): کنترلهای امنیتی داده از ذخیرهسازی و انتقال دادهها محافظت میکند.

- لایه سوم – امنیت برنامه (Application Security): کنترلهای امنیتی برنامه از دسترسی به برنامهها، دسترسی یک برنامه به داراییهای مهم و امنیت داخلی برنامه محافظت میکند.

- لایه چهارم – امنیت اندپوینت (Endpoint Security): کنترلهای امنیتی اندوپوینت از اتصال بین دستگاهها و شبکه محافظت میکند.

- لایه پنجم – امنیت شبکه (Network Security): کنترلهای امنیتی شبکه از شبکه سازمان در برابر دسترسی غیرمجاز محافظت میکند.

- لایه ششم – امنیت محیطی (Perimeter Security): کنترلهای امنیتی محیطی شامل روشهای امنیتی فیزیکی و دیجیتالی است که به طور کلی از کسب و کار محافظت میکند.

- لایه هفتم – لایه انسانی (The Human Layer): کنترلهای امنیتی انسانی شامل شبیهسازیهای فیشینگ و کنترلهای مدیریت دسترسی است که از داراییهای حیاتی در برابر تهدیدات انسانی از جمله مجرمان سایبری، خودیهای مخرب و کاربران سهل انگار محافظت میکند.

برای آشنایی بیشتر با لایه های شبکه (مدل OSI) کلیک کنید.

خدمات و اقدامات در امنیت شبکه (NSS)

امنیت شبکه شامل اقداماتی است که یک کسب و کار یا سازمان برای نظارت و جلوگیری از دسترسی غیرمجاز مهاجمان خارجی انجام میدهند. رویکردهای مختلف مدیریت امنیت شبکه بسته به اندازه شبکه نیازمندیهای متفاوتی دارند. برای مثال سطح خدماتی که یک دفتر خانگی نیاز دارد در مقایسه با مشاغل بزرگ کاملا متفاوت است. در ادامه با برخی از خدمات امنیت شبکه آشنا میشویم.

اطمینان از محرمانگی پیامها

اطمینان از محرمانگی پیام یا حفظ حریم خصوصی به این معنی است که فرستنده و گیرنده انتظار دارند پیامها صرفا بین خودشان محرمانه بماند. پیام ارسال شده باید فقط برای گیرنده معنیدار باشد و بقیه آن را بیمعنی ببینند. وقتی مشتری با بانک خود ارتباط برقرار میکند، انتظار دارد این ارتباط کاملا محرمانه باشد.

اطمینان از یکپارچگی پیام

یکپارچگی پیام یعنی دادهها باید درست به همان شکل که ارسال شدهاند، به دست گیرنده برسند. هیچگونه تغییر تصادفی یا عمدی نباید روی دادهها رخ دهد. این مسئله زمانی که دادهها مربوط به تراکنشهای مالی روی بستر اینترنت هستند، از اهمیت بیشتری برخوردار است. یکپارچگی پیام باید در ارتباطات حفظ شود و این یکی از خدمات مهم امنیت شبکه است.

احراز هویت پیام

احراز هویت پیام سرویسی فراتر از یکپارچگی پیام است. در احراز هویت پیام، گیرنده باید از هویت فرستنده اطمینان داشته باشد و به یقین بداند که پیام از جانب یک فرد مخرب نیست.

عدم انکار پیام

این یعنی فرستنده نمیتواند پیغام ارسالی خود را انکار کند. بار اثبات بر عهده گیرنده است. برای مثال اگر کلاینت پیامی برای انتقال پول از یک حساب به حساب دیگر ارسال میکند، بانک باید با ارائه یک مدرک اثبات کند که کلاینت واقعا این معامله را درخواست کرده است.

احراز هویت نهاد

در این خدمات، هویت نهاد یا کاربر قبل از دسترسی به منابع سیستم احراز میشود. برای مثال دانشجویی که قصد دارد به منابع دانشگاهی دست پیدا کند، باید وارد فرایند ثبت احراز هویت شود. این مسئله برای حفظ دانشگاه و دانشجو فوقالعاده حیاتی است.

انواع استراتژیهای امنیت شبکه

استراتژی امنیت شبکه جامع شامل ترکیبی از سه نوع امنیت شبکه است: فیزیکی، فنی و مدیریتی. در ادامه این بخش هر یک از این سه استراتژی و اجزای آنها را بررسی میکنیم تا هدف هر رویکرد را بهتر درک کنیم.

امنیت شبکه فیزیکی

امنیت شبکه فیزیکی از قدیمالایام وجود داشته و یکی از رایجترین انواع استراتژیهای امنیت شبکه محسوب میشود. ایده پشت این استراتژی، محافظت از محیط ملموسی است که تجهیزات شبکه در آن قرار گرفتهاند و معمولا با اقدامات غیردیجیتال مانند نصب دوربینها، گشتهای انسانی، ساخت حصارها، دسترسی با کارت کلید یا استخدام نگهبانان به دست میآید.

امنیت شبکه فنی

امنیت شبکه فنی بر حفاظت از دادهها و داراییهایی که از دل شبکه سازمان رد و بدل میشود، تمرکز دارد. در این استراتژی برای شناسایی دسترسی یا انتقال غیرمجاز از تکنیکهای رمزگذاری و سایر ابزارهای دیجیتال استفاده میکند و شامل استفاده از فایروالها، سیستمهای تشخیص نفوذ (IDS)، سیستمهای پیشگیری از نفوذ (IPS)، شبکههای خصوصی مجازی (VPN) و غیره است.

همه این مؤلفهها نوعی نظارت بر شبکه را انجام میدهند که هرگونه فعالیت غیرعادی که میتواند حمله به سیستم را به دنبال داشته باشد را شناسایی میکنند.

مقاله ids و ips چیست را از دست ندهید.

امنیت شبکه مدیریتی

امنیت شبکه مدیریتی فرآیند ایمنسازی شبکه از دسترسی، آسیب یا هرگونه اختلال غیرمجاز است. این استراتژی شامل تعریف حسابهای کاربری و گذرواژههای سطح مدیریتی برای کنترل افرادی است که میتوانند به سیستم وارد شوند و پس از ورود به سیستم چه کارهایی میتوانند انجام دهند. در این مدل بهجای تمرکز بر فناوریها یا محصولات خاص، روی رویهها یا فرآیندها تمرکز میشود

۷ راهکار موجود برای داشتن شبکه امن

تقریبا در هر حوزهای شاهد استفاده از تکنولوژیهای متنوع دیجیتال و همچنین استفاده از شبکه برای ارتباط بهتر و راحتتر هستیم. تا جایی که سیستم نسخهپیچی و تجویز دکتر نیز از حالت کاغذی درآمده و به سمت دیجیتالی شدن حرکت میکند. هر چه اسناد و اطلاعات بهصورت کدهای باینری و دیجیتالی در فضاهای ذخیرهسازی الکترونیکی نگهداری شوند، احتمال دستکاری، حذف و حتی تکثیر آنها نیز بیشتر میشود.

حال اگر برای دسترسی به این اسناد و فایلها از شبکه استفاده شود، ریسک تهدیدات موجود بیشتر نیز خواهد شد. ازاینرو چندین راهکار ثابت و خلاقانه برای افزایش امنیت شبکه وجود دارد تا اعتبار و شهرت سازمانهای بهره برنده از سیستم ارتباط دیجیتالی، در امان باشد. که در ادامه به این راهکار ها اشاره می کنیم.

-

- Firewalls یا دیوار آتش

- استفاده از سیستمهای پیشگیری از نفوذ غیرمجاز

- Network Segmentation یا چند بخش کردن شبکه

- افزایش امنیت ایمیلهای در ارتباط با شبکه

- دسترسی امن از راه دور VPN

- راهکارهای پیشگیری از ازدستدادن دادهها

- و…

از جمله راهکارهای نامحدود هستند که هر سرویس ارائهدهنده امنیت شبکه، میتواند انواع مختلف و خلاقانهای از آن را بر روی شبکه ارتباطی شما پیادهسازی کند. در ادامه به بررسی چند مورد از بهروزترین و مهمترین راهکارهای افزایش امنیت شبکه در سال 2022 اشاره کرده ایم. اما به طور مفصل در مقاله ای دیگری تحت عنوان هرآنچه باید درباره تجهیزات امنیتی شبکه بدانید به تجهیزات لازم برای امنیت شبکه پرداختهایم. پس مطالعهی این مقاله را نیز از دست ندهید.

۱) Firewall یا دیوار آتش

این راهکار امنیتی اغلب بهصورت نرمافزاری بر روی شبکه اجرا میشود و وظیفه آن کنترل بر ترافیک ورودی و خروجی بوده که در صورت تشخیص موارد غیرعادی، اجازه دسترسی لغو شده یا محدودیتهای تعیین شده اعمال شود. همانطور که از نام firewall نیز پیداست، این سیستم یا راهکار امنیتی اطلاعات و اسناد را در پشت دیواری فرضی تا زمان بررسی کامل تمامی موارد امنیتی نگهداری میکند.

برای مثال زمانی که چندین بار آیپی خود برای دسترسی به سایتی تغییر دهید یا بیش از تعداد مشخصی، رمز عبور خود را اشتباه وارد کنید دیوار امنیتی بر اساس سیاستهای تعیین شده دسترسی شما را محدود خواهد کرد. مثلا ممکن است تا یک روز قادر به تلاش دوباره برای واردکردن رمز نباشید. یا برای دسترسی مجدد باید حضورا به اداره یا سازمان مربوطه مراجعه کنید.

دیوار آتش یا firewall از مهمترین رکنهای امنیتی شبکه بوده که هر سیستم ارتباط دیجیتالی به آن متکی است. تا جایی که استفاده از فایروالهای بروز و توسعهیافته بر اساس تهدیدات جدید، ممکن است بخش زیادی از امنیت شبکه ارتباطی شما را تامین کند.

مقاله فایروال چیست و انواع آن را از دست ندهید.

۲) Network segmentation یا تقسیمبندی مرزهای شبکه

هر کشوری برای حفظ و حراست از منافع خود دارای مرزبندی خاصی است که زمینهای تحت سلطه یک دولت و ملت را از دولت و ملتی دیگر تفکیک میکند. این قانون برای امنیت شبکههای نیز برقرار است. یعنی برای افزایش ایمنی اطلاعات و اسناد مربوط به یک سازمان و یا گروه، باید مرزبندی مشخصی بین این اطلاعات و اینترنت وجود داشته باشد.

این کار همان network segmentation یا تقسیمبندی شبکه نامیده میشود. مرزبندی، وظیفه حفظ و حراست از حقوق کاربران و کارفرمایان را نسب به شبکه گسترده جهانی یا همان اینترنت بر عهده داشته و در مواردی ممکن است این مرزبندی در داخل شبکه نیز اعمال شود. برای درک بهتر به مثال زیر توجه کنید.

گفته شد برای تعیین حقوق ملت یک کشور با کشوری دیگر مرزبندی میان آنها وجود دارد. اما در داخل کشورها نیز مرزبندیهای مختلفی برای تفکیک شهرها و استانها وجود داشته که دلیل آن مدیریت بهتر بر امنیت و مسائل سیاسی است. یعنی در یک شبکه سازمانی مانند سازمان املاک و اسناد کشور، مثلا میان بخشهای املاک داخل شهری و خارج شهری یک نتورک سگمنتیشن اضافی اعمال شود.

با این کار اگر به قسمتی از سازمان مربوطه نفوذ شود، قسمتهای دیگر در امان خواهند بود. تا جایی که میتوان برای قسمتهای تفکیک شده دیوارهای آتش یا همان فایروالهای مختلفی بر اساس سیاستهای تعیین شده اعمال کرد و امنیت شبکه را بیشتر از قبل بالا برد.

۳) امنیت ایمیلهای متصل

شرکتهای ارائهدهنده خدمات ایمیل مانند شرکت گوگل، زیرساختها و سیاستهای خاصی را برای افزایش امنیت حسابهای شما در نظر گرفتهاند. مانند تایید دومرحلهای از طریق پیامک، ارسال ایمیل به آدرس پشتیبان، استفاده از نوتیفیکیشن تایید و بسیاری از موارد دیگر. اما در بسیاری از عملیاتهای هک و نفوذ شاهد رخنه به این حسابها هستیم و برای جلوگیری از این امر باید تدابیر امنیتی دیگری نیز اعمال شود.

بسیاری از شبکهها برای دسترسی کاربران از ایمیل استفاده میکنند. ازاینرو در سازمانها حساس با بانک اطلاعاتی محرمانه و مهم نیاز است تا ایمیلهای استفاده شده در پروسه امنیتی خاصی نیز بررسی شوند.

۴) Data Loss Prevention (DLP)

این پروسه امنیتی با استفاده از ترکیب فناوریها و بهترین شیوههای ممکن باعث جلوگیری از دستکاری یا ازبینرفتن اطلاعات مهم و خارج از سیستم میشود. DLP اطلاعاتی مانند personally identifiable information (PII) یا همان اطلاعات شناسایی شخصی را از تهدیدهای موجود حفظ میکند.

برای درک بهتر DPL نظریهای وجود دارد که اگر از فقدان و ازدستدادن اطلاعات جلوگیری شود، بخش بزرگی از امنیت شبکه تامین خواهد شد. برای ایجاد چنین بستری بهمنظور حفظ اطلاعات، از ترفندها و فناوریهای نوین استفاده میشود تا بهترین راهکارها را اجرا کرد.

مقاله dlp چیست را از دست ندهید.

۵) Intrusion Prevention Systems (IPS)

جلوگیری از نفوذ به سیستم یا IPS یکی دیگر از راهکارهای موجود برای افزایش امنیت شبکه است. اکثر نفوذها در زمانهایی رخ میدهد که یک حملهای سازماندهی شده مانند Denial of Service (DoS) و brute force attacks باعث یک شکاف یا ضعف امنیتی شده و خرابکار با سوءاستفاده از این شکاف به شبکه رخنه میکند.

IPS یا Intrusion Prevention Systems با روشها و راهکارهایی در زمان حملات از ایجاد یک شکاف امنیتی و استفاده از آن برای کنترل سیستم جلوگیری میکند. در حقیقت در مدتزمان ایجاد شکاف و اعمال وصله امنیتی برای ترمیم شکاف، زمان کافی برای نفوذ به سیستم وجود دارد ولی IPS از این امر جلوگیری کرده و امنیت شبکه را تامین میکند.

برای مطالعه بیشتر مقاله حملات DOS و DDoS چیست را مطالعه کنید.

۶) Sandboxing

از دیگر راهکارهای خلاقانه برای افزایش امنیت شبکه استفاده از سندباکس است. در این روش قبل از ارسال فایل و سند به گیرنده، ابتدا در یک محیط کنترل شده تمامی کدهای فایل بررسی میشود. به این صورت که هر خط کد آنالیز شده و در صورت وجود ویروس، بدافزار یا کدی مخرب آن را شناسایی میکند.

با مثالی درک این روش ملموستر خواهد بود. اگر دقت کرده باشید در هنگام بازکردن یک فایل ورد یا اکسل محیطی برای نمایش دادن اطلاعات داخل سند برای شما باز میشود که در آن قادر به اعمال تغییرات نیستید. بعد از بررسی فایل میتوان با دکمهای که در بالای نرمافزار وجود دارد به محیط اصلی word یا excel وارد شد و هر نوع تغیری را اعمال کرد. این روش دقیقا Sandboxing است که امنیت اسناد را قبل از بازشدن بررسی میکند.

۷) کنترل بر دسترسیها

یکی دیگر از موارد مهم در ایجاد یک شبکه امن، کنترل بر دسترسیها است. هر مجموعه، سیستم، سازمان و ارگانی بر اساس سلسلهمراتب خاصی افراد و نیروهای خود را دستهبندی کرده است. به طبع هر دسته از افراد و نیروها ملزم به داشتن دسترسی در چهارچوبی خاص هستند که این امر همان کنترل دسترسیها است.

اما برای ایجاد بستری امن بهمنظور اتصال افراد به پنلهای کاربری خود و ارائه خدمات، نیاز به استفاده از روشهایی امن و تایید شده است تا در هنگام اتصال، از مشخصات فرد مجاز به دسترسی اطمینان حاصل شود. دو حالت برای دسترسی ایمن و اطمینان از مجاز بودن درخواست اتصال وجود دارد که در ادامه هرکدام به تفکیک بررسی شدهاند.

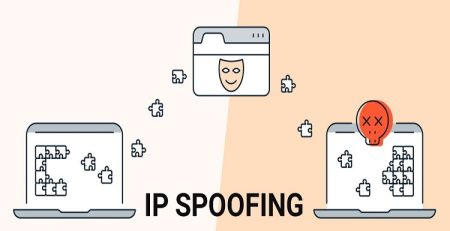

۱) Remote Access VPN

دسترسی از راه دور به VPN یا Virtual private network که همان شبکه مجازی خصوصی است، نوعی کنترل بر دسترسیها را فراهم میکند تا کارمندان و مشتریان به شبکه ایجاد شده توسط سازمان مربوطه، اتصال ایمن داشته باشند. این کار (کنترل بر امنیت) از طریق بررسی اطلاعات درخواست شده برای اجازه دسترسی، رمزنگاری اطلاعات در حال ارسال و دریافت، احراز هویت چندمرحلهای و… انجام میشود.

۲) Zero Trust Network Access (ZTNA)

دسترسی به شبکه بر پایه اعتماد صفر. یعنی هر فردی که به شبکه متصل میشود، تنها دسترسیهای لازم برای وی اعمال خواهد شد. برخلاف مورد قبلی یعنی Remote Access VPN که بعد از اتصال شخص موردنظر بهتمامی شبکه دسترسی داشت، در این نوع کنترل دسترسیها محدود بر مبنای لزوم تعیین میگردد.

مثال این مورد را میتوان در سایتهای دانشگاهی یافت. یعنی دسترسیهای اعمال شده برای دانشجویان (مثلا انتخاب واحد، پرداختهای مالی، کارنامه و…)، کارمندان (امکان ثبتنام دانشجو، تغییر واحدهای انتخاب شده، تنظیم برنامهریزی درسی و…) و استادان (دسترسی به نام و شماره دانشجویی افراد شرکتکننده در کلاسها، زمانبندی کلاسها، ثبت و تغییر نمرات و…) همگی متفاوت است.

مزایای امنیت شبکه

در دنیای امروز که ارتباطات حرف اول و آخر را میزند، امنیت شبکه یکی از چالشهای بزرگ مدیران شبکه است. هرچه بیشتر بهسمت جلو حرکت میکنیم، برنامههای تجاری بیشتر به سمت تکنولوژی ابرهای خصوصی و عمومی حرکت میکنند. حتی خود این برنامهها امکان مجازیسازی و توزیع در مناطق دیگر را دارند که برخی از آنها حقیقتا خارج از کنترل فیزیکی تیمهای امنیتی فناوری اطلاعات است. با افزایش روزافزون حملات به شرکتها، حفاظت از ترافیک شبکه و زیرساختهای آن به معنی واقعی کلمه حیاتی است.

امنیت شبکه از دادهها و اطلاعات مشتریان حفاظت میکند و در عین حال دسترسی قابل اعتماد و عملکرد خود شبکه را ممکن میسازد. از همه بهتر، مثل یک دیوار دفاعی محکم در برابر تهدیدات سایبری از شبکه محافظت میکند.

یک راه حل امنیتی با طراحی خوب، هزینههای سربار را کاهش میدهد و جلوی ضررهای پرهزینه ناشی از نقض دادهها یا سایر حوادث امنیتی را بهخوبی میگیرد. گذشته از اینها بستر امنی فراهم میکند که در آن دسترسی قانونی به سیستمها، برنامهها، دادهها، عملیات تجاری و ارائه خدمات و محصولات به مشتریان بینهایت راحت است..

مطالعه مقاله بهترین نرم افزارهای امنیت شبکه از دست ندهید.

جمعبندی

شبکه و استفاده از آن در دنیای امروزه به یکی از نیازهای ضروری برای اشخاص و سازمانها تبدیل شده است. بزرگترین شبکه موجود همان www یا اینترنت است که میتوان تهدیدهای بیشماری را برای استفادهکنندگان از آن شمرد. علاوه بر اینترنت شبکههای کوچکتری نیز وجود دارد که گروهها، سازمانها، ارگانهای دولتی و… برای دستهبندی اطلاعات و ارائه خدمات خود از آن استفاده میکنند.

اطلاعات حیاتی و مهم سازمانهایی که از طریق شبکه فعالیت میکنند، نیازمند حراست است زیرا که بیشتر تهدیدها متوجه آنها بوده و امنیت شبکه از ارکان اساسی برای سازمانهاست. در این مقاله سعی شد تا با تعریفی درست از شبکه و ارائه راهکارهایی برای امنیت شبکه، به بیشتر سوالات کاربران در این حوزه پاسخی داده باشیم.

Solarwinds Threat Monitor، ManageEngine Vulnerability Manager Plus، ManageEngine Log360، NordVPN، Perimeter 81، Acunetix، Webroot و Snort در لیست بهترین ابزارهای امنیت شبکه قرار میگیرند.

حملات فیشینگ بدون تردید بزرگترین، مخربترین و گستردهترین خطری است که امنیت شبکههای بزرگ و کوچک را تهدید میکنند.

دیدگاه (3)

سلام وقت به خیر چطور میتونیم برای خدمات امنیت شبکه از شرکت تسکا کمک بگیریم؟

سلام وقت بخیر

شبکه ما دچار حمله بدافزار شده و تعداد زیادی از دیتا ها را از دست دادیم . برای برگرداندن دیتا ها ایا میشه کاری کرد؟ چطور میتونیم شبکه رو امن کنیم که مجدد به این مشکل نخوریم؟

سلام

برای امنیت شبکه چه ضد ویروسی پیشنهاد میکنید؟