هرآنچه باید درباره تجهیزات امنیتی شبکه بدانید

تهدیدات سایبری روزبهروز قدرتمندتر میشوند و مجرمان همیشه بهدنبال راه تازهای برای نفوذ به شبکه میگردند. از اینرو انتظار میرود سازمانها در هر زمینهای که فعالیت دارند، بهفکر اقداماتی برای حفاظت از شبکه و برنامهریزی برای وقوع حوادث باشند. اولین قدم برای حفاظت از شبکههای بزرگ و کوچک، استفاده از تجهیزات امنیتی شبکه و ایمنسازی محیط در برابر تهدیدات و حملات خارجی است. در این مقاله قصد داریم درباره این تجهیزات امنیت شبکه و اهمیت استفاده از آنها صحبت کنیم. همراه ما باشید.

تعریف امنیت شبکه

مفهوم امنیت شبکه دیوار محافظی است که دور شبکه شرکت کشیده میشود و از دادههای حیاتی در برابر نفوذ مجرمان و سایر تهدیدات محافظت میکند. این اصطلاح گسترده و فراگیر شامل راهحلهای سختافزاری و نرمافزاری، فرآیندها و قوانین مربوط به استفاده از شبکه، دسترسی و حفاظت کلی در برابر تهدیدات است و این حفاظت را به کمک تجهیزات مختلف اعم از آنتیویروس، تحلیلگر برنامه، فایروالها و غیره فراهم میکند.

همینطور بخوانید: سیر تا پیاز آشنایی با تجهیزات شبکه

امنیت شبکه چه فوایدی دارد؟

امنیت شبکه مهمترین سپر دفاعی برای حفاظت از دادهها و اطلاعات مشتریان، و ایمن نگه داشتن دادههای اشتراکی، تضمین دسترسی با قابلیت اعتماد و حفاظت در برابر تهدیدات سایبری است. راهحلهای امنیتی که به خوبی طراحی شده باشند، ضمن کاهش هزینههای سربار، از سازمان در برابر ضررهای هنگفت ناشی از نقض داده و سایر حوادث امنیتی محافظت میکنند. بدون اطمینان از دسترسی قانونی به سیستمها، برنامهها و دادهها، اجرای عملیات تجاری و ارائه خدمات و محصولات به مشتریان امکانپذیر نخواهد بود.

انواع تجهیزات امنیتی شبکه

در میان تمام راهکارهای امنیتی که برای شبکههای سازمانی ارائه میشوند، انتخاب راهحل مناسب چالشبرانگیز است. در این بخش ۱۴ مورد از پرکاربردترین تجهیزات امنیتی شبکه و کمک آنها به سازمان را مرور میکنیم.

۱. ابزار ضد بدافزار

محصولات ضد بدافزار نرم افزارهای مخربی که عموما تحت عنوان بدافزار شناخته میشوند را مسدود و حذف میکنند. این بدافزارها میتوانند در قالب ویروسها، باجافزارها، جاسوس افزارها، کرمها و تروجانها وارد شبکه شوند و خرابکاری کنند. در حالی که ابزارهای ضد بدافزار تمام عوامل خرابکاری موجود در سیستم را حذف، تمام آسیبهای ناشی از آنها را اسکن و در وهله اول از نفوذ آنها به شبکه جلوگیری میکنند.

محصولات ضد بدافزار در قالب نرمافزار به بازار عرضه میشوند که روی تمام دستگاههای شبکه، سرور گیت یا یک دستگاه خاص در شبکه قابل نصب است. حتی میتوان آن را روی فضای ابری اجرا کرد. مهم عملکرد این ابزارهاست که کد بدافزار را با کدهایی که از قبل بهعنوان کد مخرب میشناسید مقایسه کرده و گاهی با استفاده از تشخیص مبتنی بر رفتار، ویژگیهای یک بدافزار را تشخیص میدهد. بهمحض آنکه عملی غیرمجاز یا غیرعادی از برنامههای شبکه سر بزند، ابزار ضد بدافزار فورا اقدام به حذف آن میکند.

آنتیویروسها پرکاربردترین ابزارهای ضد بدافزار هستند.

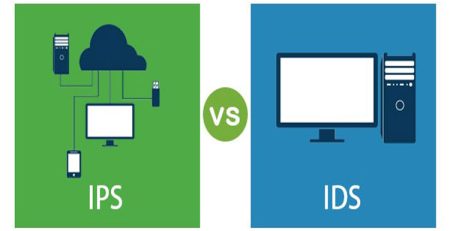

۲. سیستمهای تشخیص نفوذ و پیشگیری

سیستم های تشخیص نفوذ و پیشگیری یا بهاختصار IDS و IPS، در دو قالب سختافزار و نرمافزار، ترافیک شبکه را اسکن میکنند تا جلوی حملات سایبری را بگیرند. این سیستمها برای شناسایی بدافزار پایگاه دادهای از امضاهای شناختهشده دارند و برخلاف برنامههای ضدبدافزار که تکتک فایلها را چک میکنند، بستههای شبکه را تحت نظر میگیرند. در نتیجه بهراحتی وجود بدافزار، نقض سیاستها و انواع حملات را شناسایی میکنند.

IDS و IPS عملکردهای متفاوتی دارند. IDS شبکه را بهطور غیرفعال رصد و تهدیدات بالقوه را شناسایی و طبقه بندی میکند. IPS علاوه بر این وظایف، از وقوع حملات جلوگیری هم میکند.

بعضی از IPS ها فایلهای مشکوک موجود در شبکه را ردیابی میکنند تا جلوی انتشار آنها را بگیرند. بسته به نوع تنظیمات، این سیستم میتواند یک بسته آلوده و مخرب را قبل از ورود به سیستم شناسایی کند. البته چالشهایی مثل هزینه بالا و احتمال مسدودکردن ترافیک مجاز در صورت پیکربندی اشتباه، از محبوبیت IPS کم میکند.

۳. فایروالها

فایروال یکی دیگر از تجهیزات امنیتی شبکه است که یک دیوار دفاعی بلند میان شبکه داخلی و شبکههای بیرونی از جمله اینترنت ایجاد میکند تا بتواند با نظارت بر ترافیک ورودی و خروجی، اجازه دسترسی آنها را تعیین کرده یا بنا بر قوانین از پیش تعریفشده، ترافیک را مسدود نماید. فایروالها میتوانند سختافزاری یا نرمافزاری باشند و در انواع مختلف زیر وجود دارند:

- فایروالهای فیلترینگ بسته: این فایروال هر بستهای که دریافت میکند را با مجموعهای از معیارهای از پیش تعیینشده مقایسه کرده و اگر بهعنوان یک تهدید بالقوه به آن مشکوک شود، ترافیک را مسدود میکند. این در واقع نوع اصلی فایروال است.

- دروازههای سطح مدار: این سیستمها بر دستدهی TCP نظارت میکنند. روشی که میان مشتری و سرور ارتباط میسازد تا قبل از مبادله دادهها، بستههای تایید را ارسال کند. این نوع فایروال با بررسی فرایند دستدهی (Handshaking) قانونی بودن یا نبودن جلسه را نتیجه میگیرد.

- فایروال Stateful: این فایروال تکتک بستههای را ارزیابی کرده و بررسی میکنند که آیا بخشی از یک فرایند دستدهی تایید شده TCP هستند یا خیر.

- دروازههای سطح برنامه: این دروازهها فیلتر را در سطح برنامه اجرا میکنند و به آنها فایروال پروکسی هم گفته میشود.

- فایروالهای نسل بعدی: این فایروال بهعنوان یک ابزار پیشرفته، جنبههای بازرسی حالت، بازرسی بسته و بازرسی بسته عمیق را ترکیب میکنند تا به جای آنکه صرفا هد بستهها را چک کنند، به دادههای بسته نگاه کنند و درمورد مجاز بودن یا نبودن آنها تصمیم بگیرند.

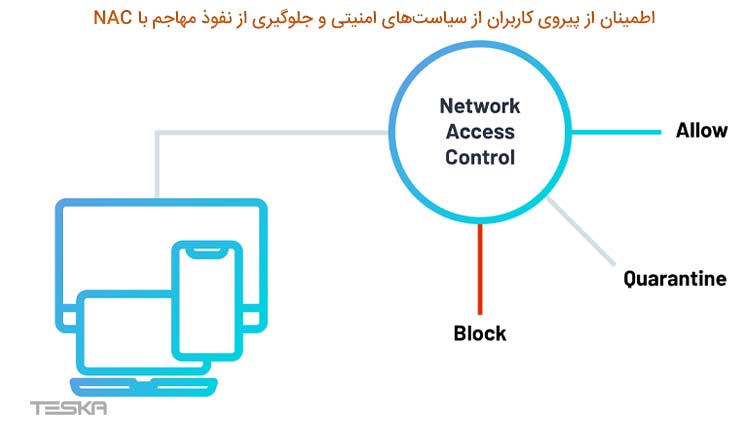

۴. محصولات کنترل دسترسی به شبکه

وجود راه حلهای کنترل دسترسی شبکه (NAC) از پیروی کاربران از سیاستهای امنیتی و جلوگیری از نفوذ مهاجمان احتمالی اطمینان حاصل میکند. این محصولات میتوانند دستگاههای غیرمنطبق را شناسایی کرده و دسترسی آنها را به شبکه مسدود کنند. همچنین میتوانند میزان دادهای که تکتک کاربران به آن دسترسی دارند را کنترل کرده یا دستگاههای غیرمنطبق را در قسمت قرنطینهشده شبکه قرار دهند.

مدیر شبکه بهکمک این محصولات میتواند دستگاههایی که به یک شبکه متصلاند یا میخواهند به آن متصل شوند را نظارت و دسترسی مهمانان را مدیریت کند. در دنیای امروز با توجه به محبوبیت سیاستهای BYOD و اینترنت اشیا، استفاده از راه حل های NAC اهمیت بالاتری یافته است.

در همین راستا بخوانید: معرفی ۵ تا از بهترین نرم افزارهای امنیت شبکه

۵. اطلاعات امنیتی و محصولات مدیریت رویداد

نرم افزار اطلاعات امنیتی و مدیریت رویداد یا SIEM یکی دیگر از انواع تجهیزات امنیتی شبکه است که فعالیتهای سراسر شبکه را توسط چند منبع ردیابی میکند تا تغییر عملکرد عادی شبکه را فورا تشخیص دهد و براساس آن اقدام کند. در صورت تشخیص مشکل احتمالی، ضمن ارسال پیغام هشدار، اطلاعات اضافه را ثبت و سایر برنامههای امنیتی را متوجه فعالیت مشکوک شبکه میکند.

یک سیستم SIEM میتواند مبتنی بر قوانین باشد یا از یک ماشین همبستگی آماری برای تشخیص ناهنجاریها استفاده کند. بعضی از این برنامهها از هوش مصنوعی بهره میبرند تا بهمرور زمان قوه تشخیص فعالیتهای مشکوک را تقویت کنند.

نرم افزار SIEM دو مزیت اصلی دارد. یک نمای کلی از فعالیت شبکه در اختیار تیم امنیت سایبری میگذارد و به شناسایی و اقدام در برابر فعالیتهای مشکوک کمک میکند.

۶. نرم افزار مدیریت دستگاه موبایل

در دنیای امروز حداقل نیمی از کارمندان سازمانها بیش از دو ساعت در هفته را صرف دسترسی به اطلاعات شرکت توسط تلفن همراه خود میکنند و این آمار روزبهروز بیشتر از قبل میشود. وجود تعداد زیادی دستگاه تلفن همراه در شبکه یک شرکت، خطرات امنیتی را افزایش میدهد و تنها راهکار مدیریت دستگاه تلفن همراه (MDM) است که میتواند جلوی این اتفاق را بگیرد.

نرم افزار MDM نظارت و کنترل راه دور روی دستگاه تلفن همراه متصل به شبکه از را فراهم کرده و به کارکنان تیم امنیت امکان میدهد پیکربندیهای امنیتی را از راه دور کنترل کنند، خطمشیها را اجرا کنند و پچها را به دستگاههای تلفن همراه ارسال کنند.

۷. محصولات امنیت برنامه

منظور از امنیت برنامه، امنیت نرم افزار و تمام فرایندهایی است که شرکتها برای محافظت از برنامههای خود، خواه در محل یا در فضای ابری استفاده میکنند. ابزارهای امنیت برنامه نوعی تجهیزات امنیتی شبکه هستند که نقصهای طراحی را شناسایی و رفع میکنند، برنامهها را اسکن میکنند تا تهدیدات احتمالی را بیابند و هرگونه نقص در برابر حملات لایه برنامه را مورد ارزیابی قرار میدهند. فایروال برنامه یک نمونه از محصولات امنیت برنامه است. روترهایی که از نمایش آدرس IP رایانه در اینترنت و سیستمهای احراز هویت بیومتریک جلوگیری میکنند.

۸. فناوریهای احراز هویت و مجوزگیری

یکی از بهترین راهکارها برای جلوگیری از دسترسی افراد سودجو به دادههای حساس شبکه، احراز هویت تکتک کاربران است. ابزارهای احراز هویت و ابزارهای تایید مجوز ورود کاربران، جلوی دسترسی غیر را میگیرند. بهطوری که حتی کاربران مجاز اگر موفق به احراز هویت خود نشوند، اجازه ورود نخواهند داشت. تکنولوژی احراز هویت و درخواست مجوز معمولا دستبهدست هم و در کنار هم برای افزایش امنیت شبکه مورد استفاده قرار میگیرند.

در فرایند احراز هویت کاربر باید نام کاربری و رمز عبور خود را وارد کند، کارتی را اسکن کند یا به روشهای دیگر مثل اسکن اثر انگشت، تشخیص صدا یا اسکن شبکیه، موفق به احراز هویت بیومتریک شود. در نتیجه سرور یک گواهی در اختیار کلاینت میگذارد که هویت او را تایید میکند.

سرویسهای مبتنی بر دایرکتوری مانند Active Directory کاربران را احراز هویت میکنند و از قوانین مجوز برای کنترل مجوزهای دسترسی آنها استفاده میکنند. سایر فناوریها از روشهایی مانند گواهیهای دیجیتال و راهحلهای زیرساخت کلید عمومی استفاده میکنند. در کنار اینها پروتکل مدیریت شبکه ساده (SNMP) امنیت شبکه را تا حد زیادی بالا میبرد.

۹. فناوریهای جلوگیری از از دست دادن داده

سازمانهایی که با مدیریت دادههای حساس سروکار دارند، باید به هر شکلی که میتوانند جلوی دسترسی افراد غیرمجاز به اطلاعات شبکه را بگیرند. ابزارهای پیشگیری از از دست دادن دادهها (DLP) یکی از تجهیزات امنیتی شبکه است که به این مسئله کمک میکند. به لطف این فناوریها اطلاعات حساس شبکه سازمان عمدا یا تصادفا از طریق ایمیل، پیام، انتقال فایل، فرم وبسایت و حتی پرینتکردن قابل افشا نخواهد بود. چراکه فناوریهای DLP از قوانین خاصی برای شناسایی اطلاعات حساس و انتقال غیرعادی دادهها بهره میبرند.

۱۰. محصولات امنیت ایمیل

باور کنید یا نه، ایمیل یکی از بزرگترین تهدیدات امنیتی است که تمام سازمانهای بزرگ و کوچک را تهدید میکند و همیشه باید اقدامات لازم برای محافظت در برابر آن انجام شود. سیستمهای ایمیل نا امن در برابر فیشینگ، ورود ویروسها، سرقت هویت و حتی هک بهشدت آسیبپذیرند. در حالی که برخی نرم افزارها و فناوریهای امنیتی با توجه به سیاستهای امنیتی مشخص، از سازمان در برابر تمام تهدیدات مربوط به سرویس ایمیل محافظت میکنند. ابزارهای امنیتی ایمیلی را میتوان در محل شبکه سازمان یا در فضای ابری میزبانی کرد.

ابزارهای امنیت ایمیل میتوانند فرستندگان متقلب را شناسایی و مسدود کنند و راه سوء استفاده مهاجمان دامنه سازمان را ببندند. همچنین میتوانند بدافزارهایی که ممکن است در ایمیلها گنجانده شده باشند را شناسایی و حذف نمایند.

۱۱. راهکارهای امنیت وب

در سراسر اینترنت تهدیدات بسیاری پنهان هستند که بسیاری از ما نمیبینیم و نمیشناسیم. راهحلهای امنیت وب میتوانند سایتهای پرخطر و تمام تهدیدات مبتنی بر وب را مسدود و سایتهای ناشناس را قبل از لینکدهی کاربر، تست کنند. این راهکارها با نظارت بر فعالیت شبکه، تهدیدات امنیتی مبتنی بر وب را شناسایی و بهسرعت آسیبهای ناشی از آنها را جبران میکنند.

یکی از این راهکارها وب فیلتر است که به مرورگر کاربر اجازه نمیدهد برخی از صفحات را بارگیری کند. به کمک ابزار فیلتر وب میتوان وبسایتهای اینترنتی مخرب را مسدود کرد. این ابزار پایگاه داده کاملی از سایتهای بد افزار دارد؛ اما شما میتوانید فهرست سیاه و سفید خود را بسازید و تاریخچه کامل هر وبسایت را مشاهده کنید، صفحات ذخیره شده را بررسی کنید و حتی از میزان ترافیک دانلودی کاربر باخبر شوید.

۱۲. شبکههای خصوصی مجازی (VPN)

کمتر کسی هست که با VPN و مفهوم شبکههای خصوصی مجازی آشنا نباشد. بهعنوان مدیر یک سازمان اگر دفاتر شعب راه دور یا کارکنان دورکار دارید که به برنامهها و منابع شرکت دسترسی دارند، داشتن VPN یک اقدام امنیتی فوقالعاده ضروری است.

VPN ها اتصالات رمزگذاری شدهای هستند که میان یک دستگاه و شبکه یا بین دو شبکه از طریق اینترنت برقرار میشود و اطمینان میدهد که دادهها در بستری کاملا امن منتقل شوند و افراد غیرمجاز امکان شنود ترافیک را نداشته باشند. VPN ها از فناوری احراز هویت برای تأیید هویت کاربر استفاده میکنند تا فقط به کاربران و دستگاههایی که الزامات امنیتی را برآورده میکنند، اجازه دسترسی بدهند. در نتیجه به لطف احراز هویت چند عاملی، اسکن مطابقت نقطه پایانی و رمزگذاری تمام دادههای ارسالی، حریم خصوصی و یکپارچگی اطلاعات حساس کاملا تضمین میشود.

برای آشنایی بیشتر با احراز هویت چند عاملی یا mfa مقاله mfa چیست را ازدست ندهید.

۱۳. ابزارهای تحلیل رفتار

یکی دیگر از تجهیزات امنیتی شبکه ابزارهای تحلیل رفتار است که یک خط پایه از فعالیتهای عادی در شبکه میسازد و بر اساس آن فعالیتهای غیرعادی را رصد میکند. این ابزار به محض تشخیص یک ناهنجاری، هشداری برای کارکنان امنیتی ارسال میکند تا حمله را در کوتاهترین زمان ممکن متوقف کنند. بیشتر این ابزارها از تکنولوژی هوش مصنوعی برای کشف فعالیتهای غیرعادی استفاده میکنند و برای مواقعی که حمله از مرحله اقدامات پیشگیرانه عبور کرده باشد، مفید واقع میشود.

۱۴. سندباکس

Sandboxing یک عمل امنیت سایبری است که در آن اجرای کدها یا بازکردن فایلها در یک محیط ایمن و ایزوله روی یک ماشین میزبان (شبیه محیط عملیاتی کاربر نهایی) انجام میشود. Sandboxing فایلها و کدها را هنگام باز شدن مشاهده میکند و در آنها دنبال رفتارهای مخرب میگردد تا جلوی ورود هرگونه عامل تهدید به شبکه را بگیرد. به کمک این مورد از تجهیزات امنیتی شبکه، بدافزارهای موجود در فایلهای PDF، Microsoft Word، Excel و PowerPoint را میتوان قبل از آنکه به دست کاربر نهایی برسد، بهطور ایمن شناسایی و مسدود کرد.

۱۵. تقسیم بندی شبکه

بخشبندی شبکه مرزهایی را بین بخشهای شبکه تعریف میکند که در آن داراییهای درون گروه عملکرد، ریسک یا نقش مشترکی در سازمان دارند. مثلا میتوان شبکه یک شرکت را از اینترنت جدا کرد تا دادههای حساس سازمان داخل شبکه شرکت بماند و از تهدیدات بالقوه جلوگیری شود. سازمانها میتوانند با تعیین مرزهای داخلی اضافی در شبکه خود، امنیت و کنترل دسترسی را بهبود ببخشند.

۱۶. مدیریت دسترسی ممتاز (PAM)

مدیریت دسترسی ممتاز یا pam یک راه حل امنیتی مربوط به هویت کاربران است که با نظارت، شناسایی و جلوگیری از دسترسی ممتاز غیرمجاز به منابع حیاتی، از سازمانها در برابر تهدیدات سایبری محافظت میکند. این تکنولوژی با ترکیب مجموعهای از فرایندها، فناوریها و افراد متخصص، کمک میکند بفهمید چه کسانی حساب دارای امتیاز دارند و حین ورود به سیستم چه فعالیتهایی انجام میدهند.

محدود کردن تعداد کاربرانی که به عملکردهای مدیریتی دسترسی دارند، امنیت سیستم را افزایش میدهد و وجود لایههای امنیتی متعدد، نقض دادهها توسط عوامل تهدید را کاهش میدهد.

۱۷. محصولات سخت افزاری امنیت شبکه All-in-One

و آخرین مورد تجهیزات امنیتی شبکه محصولات سختافزاری است که چند ویژگی امنیتی را در یک دستگاه ارائه میدهند. این دستگاهها بهعنوان یک دروازه امنیتی همهکاره عمل میکنند و گاهی به آنها لوازم سختافزاری امنیت شبکه گفته میشود. این محصولات میتوانند کار فایروال شبکه، VPN و روتر را انجام دهند، جلوی تهدیدات را بگیرند و در صورت وقوع حمله هشدار دهند.

از نمونههای محبوب این محصولات میتوان به Cisco Adaptive Security Appliance سری 5500 اشاره کرد که امنیت فایروال نسل بعد و عملکرد VPN را یکجا ارائه میدهد. Juniper NetScreen-5GT نیز شامل فایروال نسل بعدی، قابلیتهای VPN و حفاظت یکپارچه در برابر بدافزار است.

کلام آخر

در این مقاله تلاش کردیم تقریبا تمام دستگاه و تجهیزات امنیتی شبکه را مرور کنیم. وجود برخی از آنها مثل فایروالها و آنتی ویروسها فوقالعاده حیاتی و مهم است و برخی بهعنوان تجهیزات تکمیلی درصد امنیت را بالا میبرند. پیشنهاد میکنیم قبل از تهیه یک دستگاه امنیتی جدید، یک مرحله سنجش امنیت شبکه اجرا کنید تا ببینید خرید آن دستگاه ارزش سرمایهگذاری دارد یا خیر.

شما چه تجهیزات امنیتی دیگری میشناسید که در شبکهها مورد استفاده قرار میگیرند؟ نظراتتان را با ما در میان بگذارید.

دیدگاهتان را بنویسید