dlp چیست و چه مزیتهایی برای سازمانها دارد؟

در این مقاله میخواهیم با یکی از مهمترین مفاهیم شبکه آشنا شویم. میدانید dlp چیست؟

بگذارید با یک سوال شروع کنیم. تا به حال برای شخص اشتباهی ایمیل ارسال کردهاید؟ تحقیقات نشان میدهد ۵۸ درصد کارمندان ایمیلهای اشتباه ارسال میکنند و اطلاعات محرمانه را برای افراد اشتباهی میفرستند. این نوع نقض امنیتی به هیچوجه در سازمانها پذیرفته نیست و به آنها ضربه میزند. بنابراین پیشگیری از نشت داده (DLP) از اولویتهای مهم شرکتها در سراسر دنیا است.

در ادامه این مقاله همراه ما باشید تا با dlp و جزئیات مهم مربوط به آن آشنا شویم.

پیشگیری از نشت داده یا dlp چیست؟

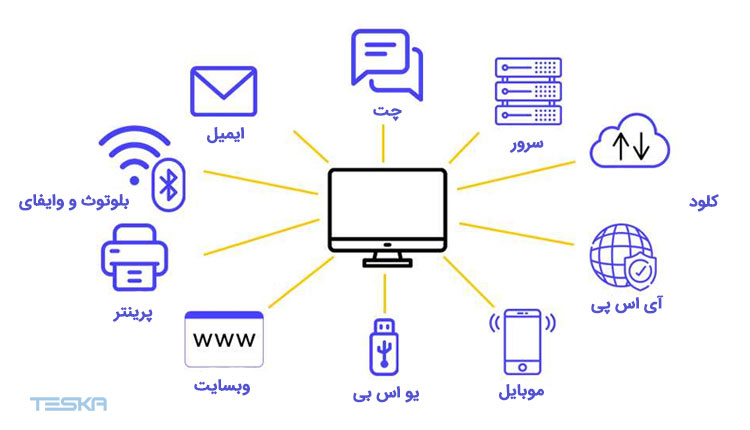

همه اقداماتی که یک سازمان در راستای پیشگیری از نشت دادههای مهم و حساس خود انجام میدهد، زیرمجموعه dlp است. سازمانها با ارسال ایمیل یا با آپلود اطلاعات روی سایتهای خارجی، دادهها را بیرون مرزهای سازمان به اشتراک میگذارند. اگر هیچ نظارتی روی حفاظت از این دادهها وجود نداشته باشد، این دادهها از بین میروند و به خطر میافتند. اینجاست که dlp وارد عمل میشود.

dlp با نظارت، شناسایی و توقف جریان غیرمجاز دادهها، از خروج اطلاعات حساس از یک کسب و کار یا سازمان جلوگیری میکند. همچنین جلوی تخریب تصادفی دادههای حساس توسط کاربران را میگیرد و از سازمان در برابر تقض داده به بیرون دفاع میکند.

شبکه DLP همانقدر که به عوامل خارجی اجازه نفوذ نمیدهد، روی کاربران نهایی سازمان هم تمرکز دارد. برای مثال کارمندان زمانی که سازمان را ترک میکنند، اجازه تغییر، حذف یا ارسال دادهها را نخواهند داشت.

مقاله تست نفوذ شبکه را نیز از دست ندهید.

چه چیزی باعث نشت میشود؟

به نظر شما دلایل نشت داده در صورت نبود dlp چیست؟ نشت یا از دست دادن داده با توجه به ۳ عامل مهم اتفاق میافتند.

۱. سهل انگاری ناخواسته و ارسال اشتباه دادهها

کارمندان گاهی اوقات بی دقتی میکنند و دادههای حساس را با دنیای بیرون به اشتراک میگذارند. متاسفانه همه سازمانها برای تعیین دسترسیها مجاز به دادهها برنامه جامع و منسجمی ندارند.

۲. تهدیدات داخلی

یک کارمند ناراضی که به موقعیتها و دادههای مهم سازمان دسترسی دارد، میتواند دادهها را به بیرون از مرزهای سازمان بفرسند و با اینکار آسیب جدی به آن وارد کند.

۳. نفوذ مهاجمان خارجی

بسیاری از هکرهایی که وارد یک شبکه میشوند، به دنبال دادههای حساسی هستند که برای آنها نفع مالی دارد یا اعتبار کارکنان یا سازمان را به خطر میاندازد.

یادتان باشد از دست رفتن داده همیشه به خاطر سوء نیت اتفاق نمیافتدو و منبع آن مهاجم متخاصم نیست. حتی وفادارترین و متعهدترین کارمندان شرکت میتواند باعث خرابی قابل توجه دادههای مجموعه شود.

نحوه عملکرد dlp چیست؟

بیایید ببینیم روش عملکرد dlp چیست و چطور کار میکند.

DLP از یک سری قوانین تجاری برای شناسایی انتقال دادههای غیرعادی و حساس در ارتباطات الکترونیکی کاربر نهایی استفاده میکنند. هدف سیستم DLP جلوگیری از انتقال اطلاعاتی مثل مالکیت معنوی، دادههای مالی، جزئیات مشتری یا اطلاعات کارکنان، خواه ناخواسته یا عمدی، به خارج از شبکه شرکت است.

به عنوان مثال، اگر کارمندی بخواهد یک ایمیلی حاوی اطلاعات حساس شرکت را ارسال کند، DLP به او اجازه این کار را نمیدهد. حتی اگر کارمند به اطلاعات مذکور اجازه دسترسی داشته باشد.

اما چطور این کار را انجام میدهد؟ با برچسبگذاری.

برچسب گذاری دادهها راهی برای جلوگیری از نشت آنها و راهی برای طبقهبندی دادهها محسوب میشوند. سازمان میتواند بخشی از دادهها را بهعنوان محرمانه برچسبگذاری کند تا هیچ کاربری داخل سازمان نتواند آن را به بیرون بفرستد. ۴ مرحله مهم عملکرد dlp عبارت است از:

- پیشگیری: بررسی لحظهای جریان دادهها و محدودسازی فعالیتهای مشکوک یا کاربران غیرمجاز

- تشخیص: شناسایی فعالیتهای غیرعادی با مشاهده بهتر دادهها و نظارت بر دادههای پیشرفته

- پاسخ: با سادهسازی واکنش به حادثه با ردیابی و گزارش دسترسی به دادهها

- تجزیه و تحلیل: تفهیم فعالیتها یا رفتارهای پرخطر به تیمهای امنیتی جهت تقویت اقدامات پیشگیرانه یا اطلاعرسانی فعالیتهای اصلاحی

برای مطالعه بیشتر مقاله امنیت شبکه چیست را مطالعه کنید.

دلیل نیاز سازمانها به dlp چیست؟

اما بپردازیم به اینکه مهمترین دلایل نیازمندی سازمانها به dlp چیست.

کلید مرگ و زندگی هر سازمان، دادههای محرمانه آن است. اگر این دادهها به خطر بیفتند، کسبوکارها سقوط میکنند و میمیرند. بهگونهای که ذخیرهسازی ایمن دادهها و امن نگه داشتن آنها یکی از عوامل مهم تعیین اعتماد مصرفکننده در انواع صنایع مختلف است.

از این رو روز به روز اهمیت پیشگیری از نشت داده بیشتر میشود. کسبوکارها و سازمانهایی که میخواهند در عصر دیجیتال پیشرفت کنند و اعتماد مشتریان را حفظ کنند، باید منابع بیشتری را به جلوگیری از نشت داده و حفاظت از درز آنها به بیرون سازمان اختصاص دهند.

Dlp این کارها را برای سازمان انجام میدهد:

- مقررات انطباق: اگر سازمان باید از استانداردهای انطباق پیروی کند، راهحل dlp کمک میکند در چارچوب دستورالعملها باقی بمانید.

- حفاظت از IP: با وجود dlp مهاجمان امکان به دسترسی به ip سازمان و اسرار تجاری آن را نخواهند داشت.

- قابلیت مشاهده دادهها: ردیابی دادهها در حالت استراحت و در حین حمل و نقل یکی از الزامات انطباق است و به سازمانها کمک میکند انواع دادههای ذخیرهشده در اندپوینتها را درک کنند.

انواع فناوری DLP چیست؟

اکنون که با عملکرد این تکنولوژی آشنا شدیم، سوال دیگری که مطرح میشود در مورد انواع آن است. انواع مختلف تکنولوژی dlp چیست و هرکدام چطور کار میکنند؟

۱. داده در حرکت

هنگام انتقال دادههای محرمانه در سراسر یک شبکه، باید بتوان با DLP تضمین کرد که دادهها به بیرون از سازمان یا به یک محل ناامن هدایت نمیشوند. به همین خاطر در این نوع dlp از رمزگذاری استفاده میشود. امنیت ایمیل نیز ضروری است؛ چون بسیاری از کارمندان از آن برای ارتباطات تجاری خود استفاده میکنند.

۲. داده در حال استفاده

دادههای در حال استفاده، دادههایی هستند که برنامههای کاربردی یا اندپوینتها مرتب آنها را پردازش میکنند. برای تضمین امنیت این دادهها باید تدابیر امنیتی مثل احراز هویت کاربران و کنترل دسترسی به منابع در نظر گرفته شود.

۳. داده در حالت استراحت

این قسم از تکنولوژیهای dlp از دادههای موجود در بسیاری از رسانههای ذخیرهسازی مختلف مثل سرورهای ابری یا محلی محافظت میکنند. کنترلهای دقیقی تعیین میشود تا تضمین کنند فقط کاربران مجاز میتوانند به این نوع دادهها دسترسی داشته باشند و در صورت لو رفتن یا سرقت اطلاعات بتوانند دسترسی آنها را ردیابی کنند.

۴. دادههای روی ابر

با وجود تعداد زیادی از کارمندانی که از خانه کار میکنند، مدیریت سازمان به ناچار باید روی فضای ابری به این افراد خدمات ارائه کند. راه حل ابر DLP تضمین میکند دادههای ذخیره در ابر نظارت و محافظت شوند.

برای آشنایی بیشتر مقاله رایانش ابری چیست و امنیت در رایانش ابری را مطالعه کنید.

چطور در سازمان خود dlp را اجرا کنیم؟

استقرار dlp در سازمان مثل هر ادغام دیگری به استراتژی مناسب نیاز دارد تا از اشتباهات پرهزینه و خرابی جلوگیری شود. میپرسید نحوه اجرای dlp چیست؟ قبل از شروع فرایند استقرار این چند نکته را در نظر بگیرید:

- تعریف الزامات کسبوکار: قبل از استقرار یک راه حل، باید الزامات تجاری پشت استراتژی را تعریف کنید. هدفتان را مشخص کنید. آیا میخواهید دادهها را بهتر مشاهده کنید؟ از مالکیت معنوی خود محافظت کنید؟ یا نیازهای انطباق با مقررات را برآورده کنید؟

- طبقهبندی دادهها: مجموعه دادههای ساختاریافته و بیساختار سازمان را طبقهبندی کنید تا dlp دادههای حساس را بشناسد.

- تعریف الزامات امنیتی: مقررات انطباق و سایر استانداردهای امنیت سایبری، نحوه استقرار راه حلهای DLP را مشخص میکنند. خط مش امنیتی شما شامل ممیزیهای منظم، مستندسازی و اصلاح حوادث امنیتی است.

- زیرساخت حسابرسی: شما باید بدانید دادهها کجا ذخیره و کجا منتقل میشوند. راهحلهای DLP از دادههای در حالت استراحت و انتقال محافظت میکنند. بنابراین اندپوینتها و نقاط ذخیرهسازی باید روشن باشند.

- تعیین مسئولیتها: همه کارمندان را در فرایند استقرار شرکت دهید تا با درک تغییرات بتوانند به سوالات مشتریان پاسخ دهند و اشکالات آنان را رفع کنند. نقشها و مسئولیتهای آنان را تعریف کنید.

- ارتباط با مستندات: تغییرات محیطی و هر رویهای که باید دنبال شود را ثبت کنید. این مستندسازی از خطاهای ناشی از ندانستن تغییرات و نحوه عملکرد DLP جلوگیری میکند.

- تعیین KPI: شاخصهای کلیدی عملکرد پیشگیری از نشت داده و سایر معیارهای موفقیت را تعریف و آنها را نظارت کنید.

Dlp کدام تهدیدات را رفع میکند؟

احتملا یکی از اولین سوالاتتان در آشنایی با این مفهوم این است که Dlp کدام تهدیدات را رفع میکند؟ در ادامه به این سوال پاسخ میدهیم.

- تهدیدات داخلی: هر سازمانی به یک سری از افراد اجازه دسترسی به سیستم را میدهد. معمولا همه کارمندان، کارکنان سابق، پیمانکاران و فروشندگان مرتبط با سازمان دارای سطوح متفاوتی از دسترسی به سیستم بوده و میتوانند دادهها را از بین ببرند یا بدزند.. DLP با ردیابی اطلاعات حساس شبکه، مانع از ارسال، کپی یا تخریب غیرمجاز این دادهها میشود.

- حملات خارجی: هدف از حملات فیشینگ یا سایر بدافزارها معمولا حذف دادههای مهم شبکه است. این حملات حتی ممکن است منجر تخریب دائمی دادهها شوند. DLP میتواند از دستیابی به دادهها توسط مهاجمان خارجی جلوگیری کند یا با رمزگذاری اجازه تخریب آنها را به مهاجم ندهد.

- لو رفتن تصادفی دادهها: افرادی که دسترسی مجاز به سیستم دارند، گاهی اوقات بهطور کاملا سهوی دادهها را افشا میکنند؛ برای مثال، یک کارمند ممکن است بدون اینکه متوجه شود ایمیلی حاوی اطلاعات حساس را برای یک فرد خارجی ارسال کند. DLP همانطور که میتواند حملات داخلی را متوقف کند، این امکان را دارد که با ردیابی اطلاعات حساس در شبکه، جلوی لو رفتن تصادفی دادهها را نیز بگیرد.

DLP دادههای حساس را چطور تشخیص میدهد؟

DLP برای شناسایی و تشخیص دادههای حساس از یک سری تکنیک خاص استفاده میکند. برخی از این تکنیکها عبارتاند از:

- انگشتنگاری دادهها: در این فرآیند برای هر فایل یک اثرانگشت دیجیتال منحصر به فرد در نظر گرفته میشود. همانطور که هر فردی یک اثرانگشت مخصوص به خود دارد که از طریق آن شناسایی میشود، هر فایل هم فقط و فقط با اثرانگشت خاص خود قابل شناسایی و دسترسی است. در ضمن تمام کپیهایی که از روی فایل گرفته میشود، اثر انگشت مشابه دارند. در نهایت نرم افزار DLP دادههای خروجی را اسکن میکند تا ببیند آیا اثر انگشت با فایلهای محرمانه مطابقت دارد یا خیر.

- تطبیق کلمات خاص: نرم افزار DLP به دنبال کلمات یا عبارات خاصی در پیامهای کاربر میگردد و پیامهایی که حاوی آن کلمات و عبارات هستند را مسدود میکند. مثلا اگر شرکتی بخواهد گزارش مالی سه ماهه نخست خود را محرمانه نگه دارد، میتواند از یک سیستم DLP کمک بگیرد تا ایمیلهای ارسالی حاوی عبارت گزارش مالی سه ماهه یا عبارات دیگری مرتبط با این موضوع را مسدود کند.

- تطبیق الگوها: این تکنیک متنون داده را طبقه بندی میکند. فرض کنید یک پاسخ HTTP که از پایگاه داده یک شرکت خارج میشود حاوی یک عدد 16 رقمی است. سیستم DLP این رشته متن را به احتمال زیاد به شکل یک شماره کارت اعتباری طبقهبندی میکند که باید از آن محافظت شود.

- تطبیق فایلها: هش یک فایل در حال خروج از شبکه با هش فایلهای محافظتشده مقایسه میشود. (هش یک رشته منحصربهفرد از کاراکترهاست که میتواند یک فایل را شناسایی کند؛ هشها از طریق الگوریتمهای هش ایجاد میشوند که هر بار با ورودی یکسان، خروجی یکسانی دارند.)

- تطبیق دقیق دادهها: در این تکنیک دادهها به طور دقیق بررسی میشوند تا از خروج دادههای مهم که حاوی اطلاعات خاصی هستند و باید در کنترل سازمانی باقی بمانند، پیشگیری شود.

Dlp از چه اجزایی تشکیل میشود؟

اجزای DLP عبارتاند از:

- ایمنسازی دادههای در حال انتقال؛ به کمک فناوری نصب شده در لبه شبکه میتوان ترافیک شبکه را تجزیه و تحلیل نمود و دادههای حساس در حال ارسال را تشخیص داد.

- ایمنسازی اندپوینت شبکه؛ فناوریهای مرتبط با نقطه پایانی میتوانند انتقال اطلاعات بین کاربران داخلی، گروههایی از کاربران و کاربران خارجی را کنترل کنند.

- ایمنسازی دادهها در حالت استراحت؛ سیاستهای کنترل دسترسی، رمزگذاری و محافظت از دادهها میتواند از دادههای سازمانی بایگانیشده محافظت کنند.

- ایمنسازی دادههای در حال استفاده؛ برخی از سیستمهای DLP میتوانند فعالیتهای غیرمجازی که کاربران به عمد یا ناخواسته در تعامل با دادهها انجام میدهند را نظارت و شناسایی کنند.

- شناسایی دادهها؛ تعیین اینکه آیا دادهها نیاز به محافظت دارند یا خیر، فوقالعاده مهم است. دادههای حساس را یا میتوان بهصورت دستی با اعمال قوانین یا بهطور خودکار از طریق تکنیکهایی مانند یادگیری ماشین شناسایی کرد.

- تشخیص نشت داده؛ راه حلهای DLP و سایر سیستمهای امنیتی مانند IDS، IPS و SIEM، انتقالهای غیرعادی یا مشکوک را شناسایی میکنند. حتی این راه حلها کارکنان امنیتی را نیز از نشت اطلاعات احتمالی باخبر میکنند.

کلام آخر

دادههای مهم سازمان همیشه در معرض خطر نشت و از دست رفتن قرار دارند. چه بهصورت تصادفی، چه با سرقت آشکار کارمندان یا مهاجمان سایبری. برای مقابله با این خطر باید روشهای تازهای برای تضمین یکپارچگی دادهها باشد. dlp این نیاز را به بهترین شکل ممکن پاسخ میدهد. ابزارها و روشهای این تکنولوژی جلوی استخراج دادههای محرمانه را میگیرد و اجازه هیچگونه سوء استفاده عمد یا غیرعمد را نمیدهد.

این ابزار با گذشت زمان به یکی از حوزههای مهم حفاظت از دادهها تبدیل شده که بسیاری از سازمانها امنیت دادههای خود را با آن تضمین میکنند. امیدواریم بعد از مطالعه این مقاله بهخوبی درک کرده باشید dlp چیست و چه کاربردهای مهمی برای سازمان دارد.

اگر شما عزیزان اطلاعات بیشتری درباره این سیاست مدیریت و نگهداری داده دارید، خواهشمندیم نظراتتان را با ما و همراهان ما در میان بگذارید.

دیدگاهتان را بنویسید