honeypot چیست و چگونه به امنیت کمک می کند؟

بخش امنیت در فضای مجازی همواره به دنبال راهی است تا هکرها را به روشهای مختلف از شبکه دور نگه دارد. دلیل معرفی Honeypot هم دقیقا همین است. Honeypot یعنی برای فریب دادن هکرها و مهاجمان و سوق دادن آنها به یک تله پیشساخته از مهندسی معکوس استفاده کنیم تا اطلاعات مهمی در مورد فعالیتهای آنها به دست آوریم. یک مدیر شبکه میتواند Honeypot را به عنوان یکی از راهکارها و تنظیمات خود در امنیت شبکه در نظر بگیرد که به او در کاهش سناریوهای حمله کمک میکند. در این مقاله قصد داریم ببینیم Honeypot چیست و توضیح میدهیم این روش چه کمکی به حفاظت از شبکه میکند. همراه ما باشید.

Honeypot چیست؟

Honeypot یا تله عسل یک سیستم فریب است که برای جلب توجه هکرها و وسوسه کردن آنها برای اجرای یک حمله، ساخته شده است. هانیپاتها ابزارهای نظارتی و هشداردهنده برای کاهش خطر هستند که شرکتها به دست آوردن اطلاعات و بینش در مورد آسیبپذیریهای امنیت سایبری و انواع تهدیداتی که با آنها مواجه هستند، استفاده میکنند. به همین ترتیب هانینت شبکهای از هانیپاتهاست که برای فریب و شبیهسازی انواع حملات سایبری طراحی شدهاند.

Honeypot چه کار میکند؟

این سیستم هشداردهنده اساسا یک سیستم جعلی است که اولا یک هکر را متقاعد میکند که گره عادی شبکه است، ثانیاً او را متقاعد میکند که به آن حمله کند. با انجام این کار، به متخصصان فناوری اطلاعات اجازه میدهد تا انگیزهها، رفتار و تاکتیکهای استفاده شده توسط مهاجمان را بهتر درک کنند. این کار به تقویت استراتژیها و پروتکلهای امنیت سایبری برای آمادگی بهتر در برابر حملات واقعی کمک میکند.

مزایای Honeypot چیست؟

ممکن است ترغیب عمدی یک مهاجم سایبری برای حمله به شبکه، غیر منطقی به نظر برسد. پس مزایای Honeypot چیست که میل به استفاده از آن را بیشتر میکند؟

۱. شناسایی تهدیدات قریب الوقوع

اولین و مهمترین مزیت هشداردهی موثر موقع وقوع حملات و هک شدن است. از آنجا که هانیپاتها به طور خاص برای جلب توجه مهاجم طراحی شدهاند، احتمالا اولین نقطه تماس هکرها خواهند بود. این موضوع به متخصصان فناوری اطلاعات زمان میدهد تا حملات احتمالی به شبکه واقعی را شناسایی و از شبکه واقعی در برابر آن محافظت کنند. به علاوه متخصصان فناوری اطلاعات با اطلاعاتی که از طریق حمله Honeypot به دست میآید، میتوانند نوع و سطح تهدیدی که با آن مواجه هستند را تعیین کنند.

۲. پرت کردن حواس مهاجم از هدف واقعی

هانیپاتها ذاتا طوری طراحی شدهاند که بهعنوان هدف جذاب باشند. اگر این سیستمها درست کار کنند، مهاجمان بالقوه را از اهداف واقعی دور میکنند.

۳. کسب اطلاعات به کمک هانیپاتها

هانیپاتها منبع مهمی از اطلاعات هم هستند. متخصصان فناوری اطلاعات با استفاده از Honeypotها میتوانند در مورد مهاجمان، انگیزههای آنها و اینکه از کجا آمدهاند اطلاعات ارزشمندی کسب کنند.

از آنجایی که هانیپاتها گرههای واقعی شبکه نیستند، متخصصان فناوری اطلاعات میتوانند بر تجزیه و تحلیل و درک ترافیک Honeypot تمرکز کنند، بدون اینکه حواسشان پرت سایر کاربران واقعی شود.

علاوه بر این، Honeypotها با شناسایی آسیبپذیریهای احتمالی در زیرساختهای امنیت سایبری، حوزههایی که نیاز به تقویت دارند را مشخص میکنند.

۴. نگهداری کمدردسر

از دیدگاه متخصصان فناوری اطلاعات، استفاده و نگهداری از هانیپات ها آسان بوده و نیاز چندان زیادی به تعمیر ندارند. این سیستمها در صورت فعالیت بهطور کاملا مستقل کار میکنند و فقط در صورت هک شدن نیاز به نظارت دارند.

شاید فکر کنید این یک روش پیشپا افتاده برای کسب اطلاعات است؛ اما گول سادگی آنها را نخورید. شما به کمک هانیپات کردن اطلاعات بسیار ارزشمندی را به دست خواهید آورد که میتواند به بهینهسازی استراتژی امنیت سایبری شما کمک کند.

به علاوه، هانیپاتها راهحل یک بار مصرف نیستند. این گرهها معمولا پیوسته اطلاعات جمعآوری میکنند؛ هر چند شاید در طول حیاتشان گاهی به تغییراتی نیاز داشته باشند. بنابراین با یکبار هزینه برای پیادهسازی آنها، تا زمانی که مستقر هستند از اطلاعات ارزشمندشان بهرهمند خواهید شد.

مخاطرات Honeypot چیست؟

تله عسل مانند هر گره دیگری در شبکه خطرات خاص خود را دارد؛ هرچند طبق استدلال اکثر متخصصان فناوری اطلاعات، مزایای به دست آمده از این گرهها بسیار بیشتر از خطرات بالقوه آنهاست. بیایید ببینیم خطرات Honeypot چیست؟

۱. صد در صد موثر نیست

در واقع هیچ اقدامی در حوزه امنیت سایبری صددرصد موثر نیست و Honeypotها نیز از این قاعده مستثنی نیستند. گاهی اوقات، مهاجمان باهوش ممکن است متوجه شوند که شما برای آنها تله درست کردهاید و Honeypot را دور میزنند. سعی کنید در مبحث امنیت شبکه، خود را برای بدترین سناریوهای ممکن آماده کنید تا اثرات جانبی حاصل از حملات کاهش یابند.

۲. میتواند علیه شما استفاده شود

مهاجمان میتوانند از هانیپاتها علیه شما استفاده کنند. اگر یک هکر متوجه شود که فریب هانیپات را خورده است، میتواند از آن برای پرت کردن حواس شما و تیم فناوریتان استفاده کند و یا بدتر از آن میتواند از خود هانیپات به عنوان وسیلهای برای دسترسی به سیستم شما استفاده کند.

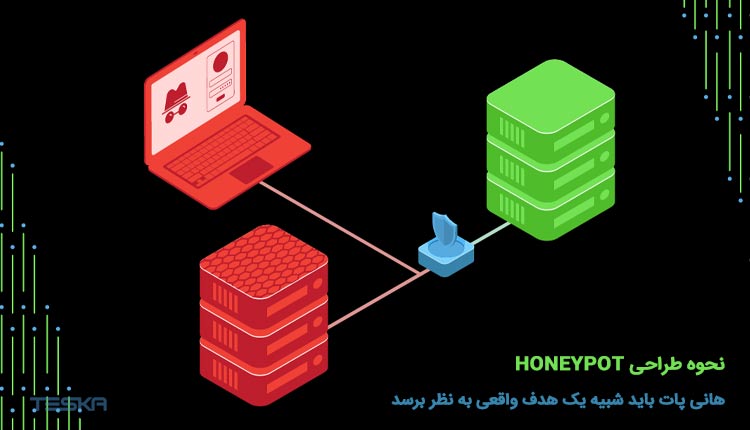

چطور یک هانیپات طراحی کنیم؟

برای ایجاد یک تله موثر، هانی پات باید شبیه یک هدف واقعی به نظر برسد. به همین خاطر اینها شبیه سیستمهای کامپیوتری واقعی هستند که اپلیکیشنها، دادهها فرآیندها و فایلهای واقعی دارند. با این تفاوت که عمدا طوری طراحی شدهاند که از نظر امنیتی آسیبپذیر باشند. این موضوع آنها را از دید مهاجم جذابتر میکند، چون راحتتر در معرض خطر قرار میگیرند.

میتوانید هانیپاتهای خود را پشت فایروال قرار دهید. این یعنی که اگر یک هکر موفق به حمله به آن شد، میتوانید ببینید که چطور موفق به این کار شده و برای جلوگیری از تکرار آن اتفاق تغییراتی ایجاد کنید.

دستهبندیهای Honeypot: چند نوع هانیپات داریم؟

Honeypotها را میتوان بر اساس هدف، ویژگی، یا نوع فعالیتشان از هم متمایز کرد. در ادامه بیشتر درباره دستهبندیهای آنها صحبت میکنیم.

انواع هانی پات بر اساس تعامل

هانیپاتها بر اساس میزان تعاملشان به دو گروه دستهبندی میشوند:

- Honeypot با تعامل بالا

هدف Honeypotهای با تعامل بالا این است که توجه هکر را برای مدتزمان طولانی به خود جلب کنند. به همین دلیل منابع بیشتری مصرف میکنند، چون معمولا این سیستمها نقاط موردعلاقه یک مهاجم هستند. شاید به نظر برسد هزینه استفاده از این سیستمها بالاست. تا حدی بله، اما دستاورد این سرمایهگذاری هم قابلتوجه است. چون هرچقدر مدتزمان بیشتری در معرض فعالیتهای مهاجم باشید، اطلاعات بیشتری میتوانید جمعآوری کنید. البته اینها نسبت به هانیپاتهای تعامل پایین نیاز به نظارت و نگهداری بیشتری دارند.

- Honeypot با تعامل کم

هانیپاتهای تعامل کم ماهیت ابتداییتری دارند و کار و منابع کمتری میطلبند. هدف آنها این است که در مورد تهدید پیشرو، اطلاعات جزئی و سطح پایین به شما بدهند و تمام.

انواع هانیپاتها بر اساس هدف

هانیپاتها بر اساس اهدافشان به دو گروه دستهبندی میشوند:

- هانیپاتهای تولیدی

هانیپات تولیدی یک نمونه از هانیپات تعامل کم است. هدف اینها کسب اطلاعات محدود و اولیه است و برای کاهش خطرات امنیت سایبری تلاش میکنند.

- هانیپاتهای تحقیقاتی

هانیپاتهای تحقیقاتی تعامل بالاتری دارند و برای جمعآوری اطلاعات در مورد حملات به بررسی دقیقتری میپردازند. هانیپاتهای تحقیقاتی اطلاعات بیشتری در مورد تکنیکها و استراتژیهای خاص به کار گرفته شده توسط مهاجم به شما خواهند گفت.

انواع هانیپات بر اساس فعالیت

این روش طبقهبندی به شما میگوید که نوع فعالیت Honeypot چیست و در چه حوزهای کار میکند.

- تله ایمیل یا اسپم

این هانیپاتها هرزنامهها را هدف قرار میدهند. همانطور که در بالا ذکر کردیم، از آنجایی که Honeypotها سیستمهای جعلی و بدون ترافیک هستند، پس هر ایمیلی که به این سیستمها برسد مطمئناً هرزنامه است. این یعنی متخصصان فناوری اطلاعات میتوانند آدرس IP منبع و هر پیام دریافتی حاوی اطلاعات مشابه را مسدود کنند.

- بدافزار

اینها با تقلید از برنامههای نرمافزاری حملات بدافزار را پیادهسازی میکنند.

- هانیپات عنکبوتی

تله عسل خزندههای وب را هدف قرار میدهد و در نهایت به شما میفهماند چطور میتوان در برابر رباتها و خزندههای شبکه تبلیغاتی به بهترین شکل عمل کرد و فعالیت آنها را کاهش داد.

معرفی تعدادی از بهترین Honeypot ها

به تعداد نرمافزارهای در حال اجرا Honeypot وجود دارد، بنابراین ایجاد یک لیست قطعی از هانیپاتها بسیار دشوار خواهد بود. در ادامه سعی کردیم تعدادی از محبوبترین هانیپاتها را برای شما عزیزان گرداوری کنیم.

هانیپاتهای SSH

برخی از بهترین هانیپاتهای ssh عبارت اند از:

- Kippo

این Honeypot در پایتون نوشته شده و ماموریتش شناسایی و ثبت حملات بروت فورس است. Kippo برای اکثر توزیعهای مدرن لینوکس در دسترس است و یک سیستم فایل جعلی و محتوای جعلی ارائه میدهد. همچنین یک سیستم آماری قدرتمند به نام Kippo Graph دارد.

- Cowrite

این Honeypot با تعامل متوسط بوده و یک سیستم فایل جعلی مبتنی بر Debian 5.0 ارائه میدهد که به شما امکان میدهد فایلها را به دلخواه خود اضافه و حذف کنید. این اپلیکیشن همچنین تمامی فایلهای دانلود شده و آپلود شده را در یک منطقه امن و قرنطینه ذخیره میکند تا در صورت نیاز بتوانید تجزیه و تحلیلهای بعدی را انجام دهید.

هانیپاتهای HTTP

برخی از بهترین هانیپاتهای HTTP عبارت اند از:

- Glastopf

این هانیپات مبتنی بر HTTP بوده و به شما امکان میدهد حملات برنامههای وب را به طور موثر تشخیص دهید. Glastopf که در پایتون نوشته شده است، میتواند چندین نوع آسیبپذیری از جمله درج فایل محلی را شبیهسازی کند.

- Nodepot

اگر یک برنامه Node.js را اجرا میکنید و به دنبال دریافت اطلاعات ارزشمند در مورد حملات دریافتی و کشف میزان آسیبپذیری خود هستید، Nodepot یکی از مرتبطترین هانیپاتها برای شماست. این هانیپات در اکثر توزیعهای مدرن لینوکس موجود است.

- Google Hack Honeypot

این هانیپات که معمولا به عنوان GHH شناخته میشود، یک برنامه وب آسیبپذیر شبیهسازی میکند که خزندههای وب آن را ایندکس میکنند. GHH به شما امکان میدهد برنامه خود را در برابر گوگل داک آزمایش کنید و به کمک آن میتوانید اطلاعات مهم مهاجم مانند آدرس IP، عامل کاربر و سایر جزئیات مربوط به او را به دست آورید.

هانیپاتهای وردپرس

برخی از بهترین هانیپاتهای وردپرس عبارت اند از:

- Honeypot Formidable

این یکی از محبوبترین هانیپاتهای مورد استفاده در وردپرس است. Honeypot Formidable به معنای واقعی کلمه برای انسان نامرئی است و فقط رباتها میتوانند در دام آن بیفتند. این یک راهحل بدون مزاحمت برای دفاع از وردپرس در برابر هرزنامههاست که به هیچ پیکربندی نیاز ندارد و به سادگی میتوان افزونه آن را فعال کرده و به تمام فرمها اضافه کرد.

- Blackhole

این هانیپات برای جلوگیری از استفاده رباتها از پهنای باند و سایر منابع سرور ایجاد شده است که با راهاندازی آن میتوان فعالیت رباتهای مخرب را شناسایی و مسدود کرد. این هانیپات وردپرس با افزودن یک لینک مخفی در پاورقی تمام صفحات کار میکند و کاربران انسانی قادر به شناسایی آن نیستند.

- Wordpot

یکی از موثرترین هانیپاتهای وردپرس Wordpot است که میتوان برای افزایش امنیت وردپرس از آن استفاده کرد. با این هانیپات میتوانید علائم مخرب پلاگینها، تمها و سایر فایلهای رایج را شناسایی کنید. Wordpot به زبان پایتون نوشته شده و نصب آن آسان است. میتوان آن را به راحتی از طریق خط فرمان مدیریت کرد و شامل یک فایل wordpot.conf برای پیکربندی Honeypot است.

هانیپاتهای پایگاهداده

برخی از بهترین هانیپاتهای پایگاه داده عبارت اند از:

- ElasticHoney

Elasticsearch یک هانیپات ساده و در عین حال موثر است که به شما امکان میدهد درخواستهای مخربی را که در تلاش برای سوء استفاده از آسیبپذیریهای RCE هستند بیابید. این honeypot برای هر دو سیستمعامل ویندوز و لینوکس در دسترس است.

- HoneyMysql

این Honeypot ساده MySQL برای محافظت از پایگاهدادههای مبتنی بر SQL ایجاد شده و روی اکثر پلتفرمها کار میکند.

- MongoDB-HoneyProxy

یکی از محبوبترین هانیپاتهاست که میتواند تمام ترافیک مخرب را در سرور MongoDB اجرا و ثبت کند. میتوان این هانیپات را در هر محیط VM اجرا کرد.

هانیپاتهای ایمیل

برخی از بهترین هانیپاتهای ایمیل عبارت اند از:

- Honeymail

اگر به دنبال راهی برای توقف حملات مبتنی بر SMTP هستید، Honeymail یک راهحل عالی است که به شما امکان میدهد ویژگیهای متعددی را برای شناسایی و جلوگیری از حملات علیه سرورهای SMTP خود تنظیم کنید.

- Mailoney

Mailoney یک هانیپات ایمیل به زبان پایتون است که میتوان آن را در حالتهای مختلف مانند open_relay، postfix_creds و schizo_open_relay اجرا کرد.

- SpamHAT

این تله برای دستگیری و جلوگیری از حمله هرزنامه به هر یک از صندوقهای ایمیل طراحی شده است.

هانیپات اینترنت اشیا

برخی از بهترین هانیپاتهای اینترنت اشیا عبارت اند از:

- HoneyThing

این هانیپات به عنوان یک مودم یا روتر کامل عمل میکند که سرور وب RomPager را اجرا میکند. HoneyThing از پروتکل TR-069 پشتیبانی میکند و در نهایت، تمام دادههای حیاتی در فایلی به نام honeything.log ثبت میشود.

- Kako

کاکو برای اجرا به بستههای پایتون Click ،Boto3 ،Requests و Cerberus نیاز دارد. میتوانید این هانیپات را با استفاده از یک فایل YAML ساده به نام kako.yaml پیکربندی کنید.

کلام آخر

یکی از سادهترین روشها برای یافتن آسیبپذیریهای شبکه، به کار بردن گرهها یا نرمافزارهایی است که خود را در معرض حمله قرار میدهند تا مدیر شبکه را از نقاط ضعف آن با خبر سازند. این سیستمها هانیپات نامیده میشوند که علاوه بر یافتن نقاط آسیبپذیر شبکه، اطلاعات مفیدی درباره مهاجم و همچنین اهداف و توانمندیهای او به دست میآورند.

در این مقاله فهمیدیم Honeypot چیست، مزایا و معایب آنها را بررسی کردیم و با انواع این سیستم هشداردهنده آشنا شدیم. اگر شما عزیزان اطلاعات بیشتری درباره این مفهوم دارید، خواهشمندیم دانستههای ارزشمندتان را با ما و مخاطبان ما در میان بگذارید.

دیدگاهتان را بنویسید